在当今数字化时代,网络安全与信息安全已成为软件开发不可分割的一部分。随着网络攻击手段日益复杂,传统的“先开发后加固”模式已无法应对瞬息万变的安全威胁。《安全软件开发之道:构筑软件安全的本质方法》为开发者和安全从业者提供了一套系统化的安全开发框架,将安全理念贯穿于软件生命周期的每一个环节。

一、安全软件开发的核心理念

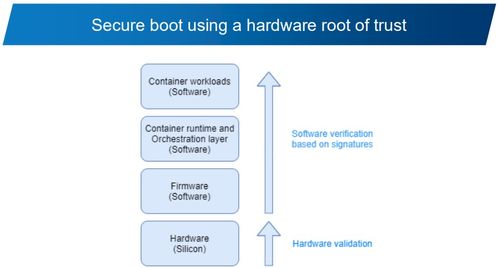

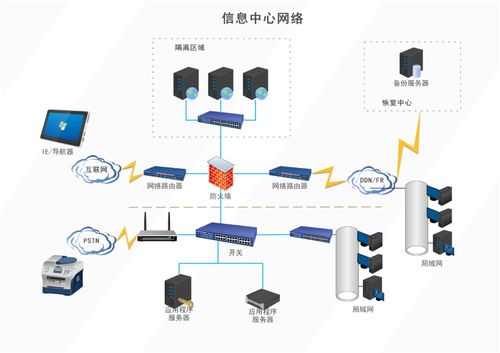

安全软件开发的核心在于转变思维模式——从“事后补救”转向“事前预防”,从“外部加固”转向“内生安全”。这意味着安全需求应与功能需求同等重要,在项目启动之初便纳入设计考量。通过威胁建模、安全需求分析等手段,提前识别潜在风险点,并在架构设计阶段引入安全控制措施,从根源上降低漏洞引入的可能性。

二、安全开发生命周期(SDL)实践

微软提出的安全开发生命周期(Security Development Lifecycle)是业内广泛认可的安全开发框架。它包含七个关键阶段:培训、需求分析、设计、实现、验证、发布和响应。在每个阶段,开发团队都需要执行特定的安全活动:

- 培训阶段:确保开发人员具备基本的安全知识,理解常见漏洞(如OWASP Top 10)及其防范方法。

- 需求分析阶段:明确安全需求,定义安全质量标准,制定隐私保护方案。

- 设计阶段:进行威胁建模,识别攻击面,设计安全架构和缓解措施。

- 实现阶段:使用安全编码规范,进行代码审查,避免引入已知漏洞。

- 验证阶段:通过渗透测试、模糊测试、漏洞扫描等手段验证安全性。

- 发布阶段:制定应急响应计划,确保安全更新机制就绪。

- 响应阶段:建立漏洞管理流程,快速响应安全事件。

三、关键技术方法与工具链

1. 威胁建模:采用STRIDE模型(欺骗、篡改、抵赖、信息泄露、拒绝服务、权限提升)系统化分析系统面临的威胁,并针对性地设计防御策略。

2. 安全编码实践:遵循最小权限原则、输入验证、输出编码、安全存储等基本原则,使用静态应用程序安全测试(SAST)工具在编码阶段检测漏洞。

3. 动态安全测试:结合动态应用程序安全测试(DAST)、交互式应用程序安全测试(IAST)和软件组成分析(SCA),形成多层次测试防线。

4. DevSecOps集成:将安全工具链集成到CI/CD流程中,实现自动化安全测试与合规检查,确保每次代码提交都经过安全门禁。

四、组织与文化保障

技术手段固然重要,但安全软件开发的落地更需要组织与文化的支撑:

- 领导层承诺:管理层应将安全视为核心竞争力,提供资源支持与政策保障。

- 跨团队协作:建立安全团队与开发团队、运维团队的常态化协作机制,打破部门墙。

- 安全度量与激励:建立可量化的安全指标体系,并将安全表现纳入绩效考核。

- 持续学习文化:鼓励技术人员参与安全社区,跟进最新威胁情报与防御技术。

五、资源获取与持续学习

对于希望深入学习安全开发的从业者,CSDN等专业技术社区提供了丰富的资源,包括《安全软件开发之道》这类实战型文档、开源安全工具、漏洞案例分析和行业最佳实践分享。建议开发者定期关注OWASP、SANS等权威机构发布的研究报告,参与安全竞赛(如CTF)以提升实战能力。

****

软件安全不是某个阶段的任务,而是一种贯穿始终的工程实践。通过将安全思维内化、安全流程标准化、安全工具自动化,我们才能构筑真正具备“免疫力”的软件系统。在万物互联的时代,每一个开发者都应是安全守护者,共同打造可信赖的数字世界。